Как управлять хаосом контейнеров: путеводитель по оркестрации

Современные приложения собираются из множества мелких блоков, которые должны работать слаженно и надежно. В этой статье я расскажу о системах, которые держат такой мир в порядке, как они устроены и что важно учесть при внедрении. Читателю предстоит понять не только базовую логику, но и практические сценарии — от запуска первого кластера до вопросов безопасности и наблюдаемости.

Содержание

- Что такое оркестрация контейнеров и зачем она нужна

- Ключевые компоненты платформы управления

- Сеть и маршрутизация внутри платформы

- Хранение данных и постоянство состояния

- Конфигурация, секреты и управление версиями

- Наблюдаемость, логирование и трассировка

- Безопасность: границы и контроль

- Сравнение популярных решений

- Интеграция с процессами разработки и CI/CD

- Лучшие практики для внедрения

- Чего ожидать при запуске в продакшн

- Когда стоит выбрать сложную систему, а когда — простую

- Практическая дорожная карта внедрения

- Наблюдаем за результатом и развиваемся

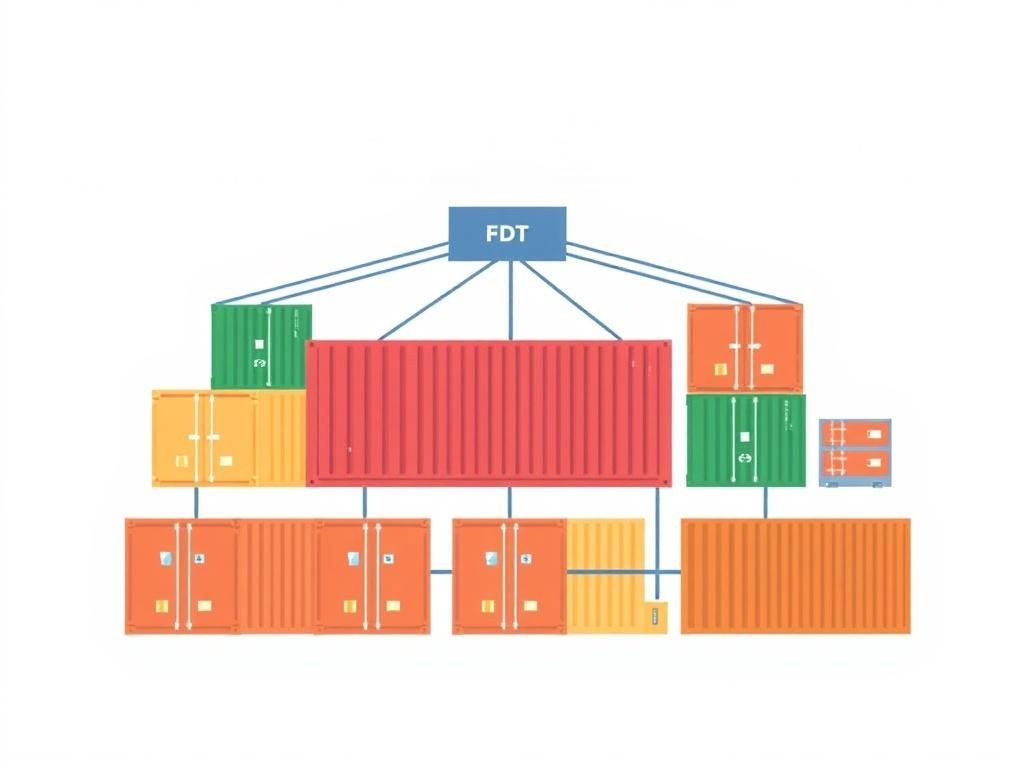

Что такое оркестрация контейнеров и зачем она нужна

Когда у вас один или два контейнера, управлять ими можно вручную. Но по мере роста приложения ручные операции становятся источником ошибок, просто потому что количество состояний и зависимостей экспоненциально растет. Больше информации о том где найти контейнерный оркестратор, можно узнать пройдя по ссылке.

Системы оркестрации берут на себя планирование, масштабирование, сеть и восстановление сервисов после сбоев. Они превращают набор статических контейнеров в гибкую платформу, где можно безопасно выкатывать обновления и быстро реагировать на нагрузку.

Ключевые компоненты платформы управления

Любая зрелая система содержит несколько обязательных блоков: планировщик, управляющий состоянием, контроллеры для сервисов и подсистемы хранения конфигурации. Эти элементы взаимодействуют через API и согласуют текущее состояние с желаемым.

Планировщик решает, на какие узлы класть контейнеры с учетом ресурсов и ограничений, контроллеры следят за жизненным циклом, а подсистема хранения конфигурации сохраняет информацию о нужных состояниях. Вместе они позволяют добиться «самовосстановления» приложений при падениях.

Планирование и размещение

Планировщик рассматривает доступные узлы и подбирает оптимальные места для запуска контейнеров, учитывая CPU, память, красный/зелёный баланс и аннотации. Хороший алгоритм балансирует между эффективным использованием ресурсов и доступностью сервисов.

Кроме базовой логики, часто используются правила привязки к узлам, антиаффинити и политики занятости ресурсов. Это помогает избежать ситуаций, когда все экземпляры одного сервиса окажутся на одном физическом хосте и станут уязвимы к единой ошибке.

Масштабирование и автоматическое управление нагрузкой

Вертикальное и горизонтальное масштабирование решают разные задачи: первый — увеличить ресурсы для отдельного контейнера, второй — добавить реплик сервиса. Автоскейлинг по метрикам упрощает реагирование на пики и падения нагрузки без ручного вмешательства.

Параметры масштабирования нужно тщательно подбирать: слишком агрессивные правила ведут к хаосу из-за постоянных пересозданий, а слишком консервативные — к недоиспользованию инфраструктуры. Метрики и задержки в системе контроля состояния влияют на поведение автоматики.

Сеть и маршрутизация внутри платформы

Контейнерные сети должны обеспечить непрерывную связь между сервисами, даже когда реплики перемещаются по узлам. Современные решения предлагают абстракцию виртуальной сети и политику доступа на уровне сервисов.

Важные аспекты — стабильные адреса для сервисов, маршрутизация запросов и балансировка. Кроме того, стоит продумать политики безопасности, чтобы внешние и внутренние вызовы шли по предсказуемым каналам.

Сервисная сетка и управление трафиком

Сервисная сетка берет на себя более тонкие задачи: трассировку вызовов, ретраи, таймауты и наблюдаемость на уровне запросов. Это полезно в микросервисной архитектуре, где нужно видеть путь запроса через десятки компонентов.

Имплементация сетки добавляет накладные расходы, поэтому следует выбирать, какие возможности действительно критичны. Часто достаточно ограниченного набора функций: оборачивания вызовов в метрики и простой балансировщик с health-check.

Хранение данных и постоянство состояния

Контейнеры по умолчанию эфемерны, и это вызывает сложность с данными, которые должны пережить перезапуск. Решение — подключаемые тома и абстракции постоянного хранилища, поддерживаемые платформой.

Важно различать блоковое и файловое хранение, требования к производительности и к согласованности данных. Для баз данных и очередей применяют стратегии резервирования и репликации, чтобы избежать потери данных при сбоях узлов.

Модели томов и классы хранилищ

Кластер обычно поддерживает разные классы томов: быстрые SSD для баз данных и более дешевые для логов и бэкапов. Правильно выбранный класс влияет на стоимость и отзывчивость приложения.

Также стоит учесть механизмы резервного копирования и восстановления, а также правила безопасности доступа к томам. Неправильные права или отсутствие шифрования могут привести к утечке данных.

Конфигурация, секреты и управление версиями

Параметры окружения и секреты не должны храниться в коде. Платформа должна обеспечить безопасное хранение конфигураций и выдачу секретов на этапе развертывания или во время работы.

Механизмы ротации секретов, интеграция с хранилищами ключей и ограничение доступа по ролям — важные элементы безопасности. Без них система риска становится более уязвимой для утечек и неправомерного доступа.

Наблюдаемость, логирование и трассировка

Невозможно управлять тем, что не видно. Метрики, логи и трассировки дают картину здоровья кластера и помогают быстро локализовать проблему. Интеграция с системами мониторинга должна быть частью архитектуры с самого начала.

Собирать данные можно централизованно, аггрегируя логи, собирая метрики с узлов и сервисов, и связывая логи с трассировкой запросов. В большинстве случаев полезно настроить алерты по ключевым показателям, чтобы не пропустить деградацию сервиса.

Безопасность: границы и контроль

Защита начинается с отделения ролей и принципа наименьших привилегий. Контейнеры должны запускаться с ограниченными правами, а коммуникация между сервисами — шифроваться и ограничиваться сетевыми политиками.

Также необходимо регулярно обновлять базовые образы и патчи, чтобы уязвимости не использовались злоумышленниками. Сканы уязвимостей и процессы CI, включающие безопасность, существенно снижают риски.

Сравнение популярных решений

На рынке есть несколько зрелых систем, каждая со своими сильными сторонами и ограничениями. Ниже приведена упрощенная сравнительная таблица, которая поможет понять основные отличия и быстрее выбрать направление для экспериментов.

| Платформа | Масштабирование | Сложность | Экосистема |

|---|---|---|---|

| Kubernetes | Сильное, гибкое | Высокая | Очень большая |

| Nomad | Эффективное | Средняя | Умеренная |

| Docker Swarm | Простое | Низкая | Меньшая |

Интеграция с процессами разработки и CI/CD

Платформа управления должна быть тесно связана с пайплайном доставки. Автоматическое тестирование, сборка образов и безопасное выкатывание релизов ускоряют время выхода фич и уменьшают количество ошибок в продакшене.

Практика blue-green и канареечного разворачивания позволяет проверять обновления на части трафика, снижая риск массовых откатов. Важно предусмотреть механизмы быстрых откатов и мониторинга после релиза.

Лучшие практики для внедрения

Планируйте миграцию по этапам: начать с мониторинга, затем перенести нестратегические сервисы, и уже после — критичные. Такой подход сокращает риск и дает время на отладку процессов.

Ниже приведен список ключевых практик, которые полезно внедрить с самого начала.

- Архитектурная документация и четкие SLA для сервисов.

- Автоматизированные тесты и безопасный процесс выкатывания.

- Централизованное логирование и настройка алертов по метрикам.

- Политики безопасности: RBAC, шифрование, ротация секретов.

- Резервные стратегии для данных и план восстановления.

Чего ожидать при запуске в продакшн

На первых порах важнее стабильность, а не идеальная оптимизация ресурсов. Ждать резкого улучшения показателей расхода ресурсов не стоит — сначала нужно отладить процессы и мониторинг.

Операторы столкнутся с необходимостью настройки observability и мелкими инцидентами. Эти инциденты — не повод отказываться от платформы, а источник полезных данных для улучшений.

Когда стоит выбрать сложную систему, а когда — простую

Если у вас десятки микросервисов, высокая нагрузка и требования к доступности, то сложная платформа оправдана. Она дает гибкость и безопасность, но требует квалифицированной команды для поддержки.

Для небольших проектов или при ограниченных ресурсах проще выбрать решение попроще и отложить миграцию. Главное — не перегружать инфраструктуру лишними элементами, пока команда не готова их эксплуатировать.

Практическая дорожная карта внедрения

Начните с простого кластера в тестовом окружении и пропишите критерии успеха для каждого этапа. Это позволит двигаться итерациями, минимизируя риски и выстраивая понятные метрики эффективности.

Далее переходите к интеграции CI/CD, настройке мониторинга и политик безопасности. На финальном этапе мигрируйте критичные сервисы и отточите планы восстановления после инцидентов.

Наблюдаем за результатом и развиваемся

Успешная эксплуатация — это не точка, а процесс. С каждым новым сервисом и изменением нагрузки платформу нужно адаптировать и улучшать, опираясь на реальные данные и ошибки, которые произошли в процессе эксплуатации.

Инвестируйте в обучение команды, регулярные аудиты безопасности и оптимизацию конфигураций. Со временем управление контейнерными рабочими нагрузками станет привычной и предсказуемой частью операционной деятельности.